A divulgação de vários ataques em andamento contra iPhones pela empresa russa de segurança cibernética Kaspersky trouxe à tona a Operação Triangulação. A campanha aproveita um iOS falha e iMessage métodos de clique zero para instalar malware sem exigir o envolvimento do usuário.

Em um esforço para combater essa ameaça, Kaspersky apelidou a operação de “Operação Triangulação” e está convidando qualquer pessoa com conhecimento para se apresentar e trabalhar com eles.

Este artigo explora as especificidades da campanha, seus resultados e as acusações levantadas pela agência de inteligência e segurança FSB da Rússia.

Operação Triangulação usa uma falha do iOS

Uma investigação da Kaspersky indica que clique zero no iMessage ataques usados por hackers para tirar proveito de uma vulnerabilidade do iOS foram bem-sucedidos em iPhones vinculados à sua rede.

Esses métodos permitem a distribuição de código malicioso para os dispositivos sem envolver o usuário. Aproveitando essa vulnerabilidade, os invasores podem fazer o download de mais malware de seus servidores.

Mesmo que a mensagem original e o anexo sejam deletado rapidamenteuma carga oculta com direitos de root é deixada para trás, dando aos invasores a capacidade de coletar dados privados, emitir comandos remotos e manter a persistência.

O trojan é minuciosamente analisado pela Operação Triangulação

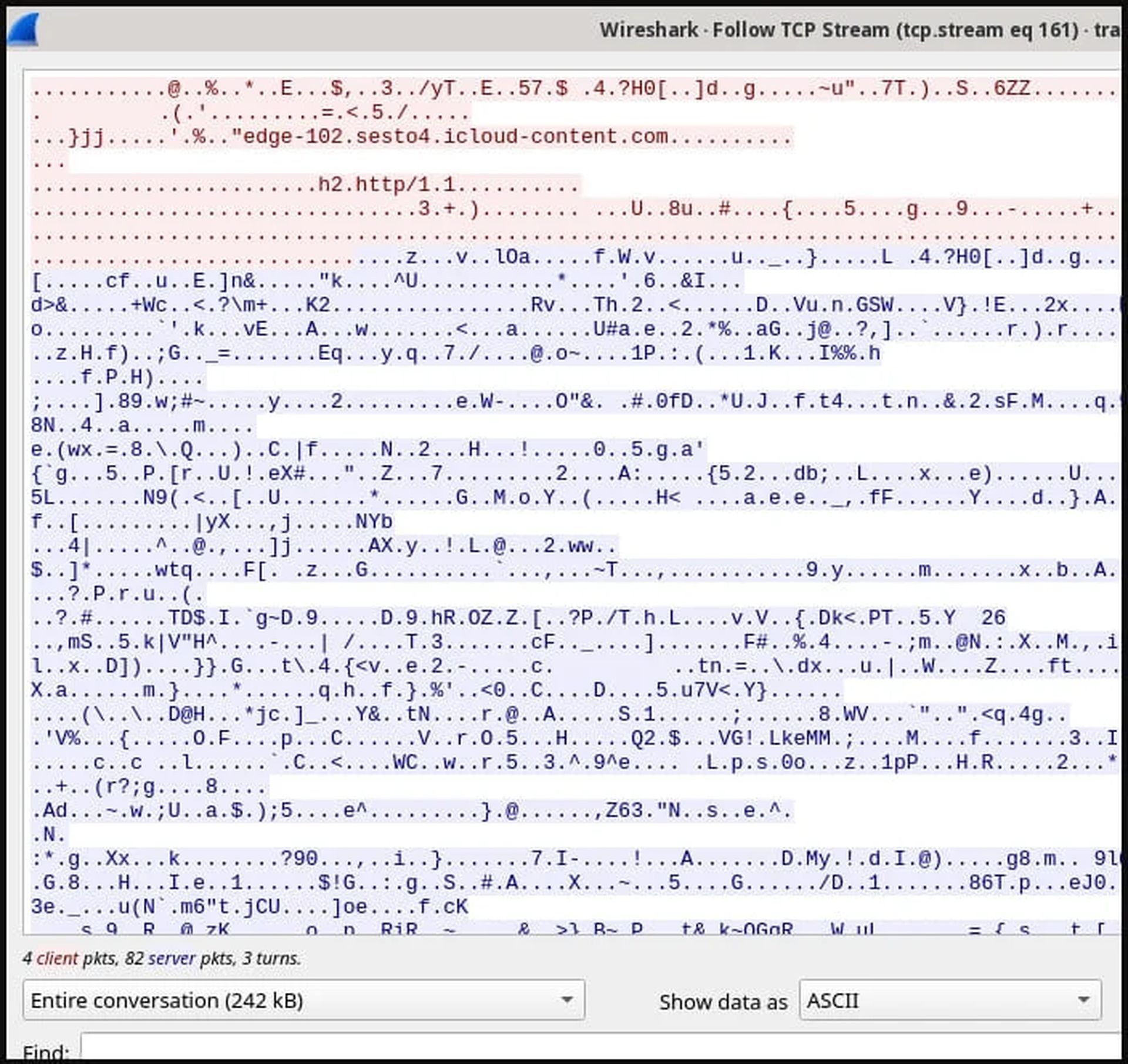

Kaspersky usou o MóvelVerificação Kit de ferramentas para analisar o vírus em grande detalhe, a fim de superar as dificuldades apresentadas por de iOS arquitetura fechada. Detalhes importantes sobre o procedimento de ataque e a operação do vírus foram descobertos ao gerar backups do sistema de arquivos de iPhones comprometidos.

Indicadores de infecção continuam existindo, apesar das tentativas do malware de remover as evidências de sua presença. Isso inclui injeção de biblioteca obsoleta, alterações nos arquivos do sistema que impedem a instalação de atualizações do iOS e padrões incomuns de consumo de dados.

Os sintomas da infecção foram notados pela primeira vez em 2019, de acordo com uma análise mais aprofundada dos dados recolhidos. Notavelmente, iOS 15.7 foi a versão mais recente do iOS alvo desse kit de ferramentas malicioso, embora iOS 16.5 foi a atualização importante mais recente no momento da pesquisa. É crucial ter em mente que mais tarde iOS as atualizações podem ter corrigido a falha explorada nesses ataques, reduzindo o perigo para os dispositivos que executam as versões mais recentes.

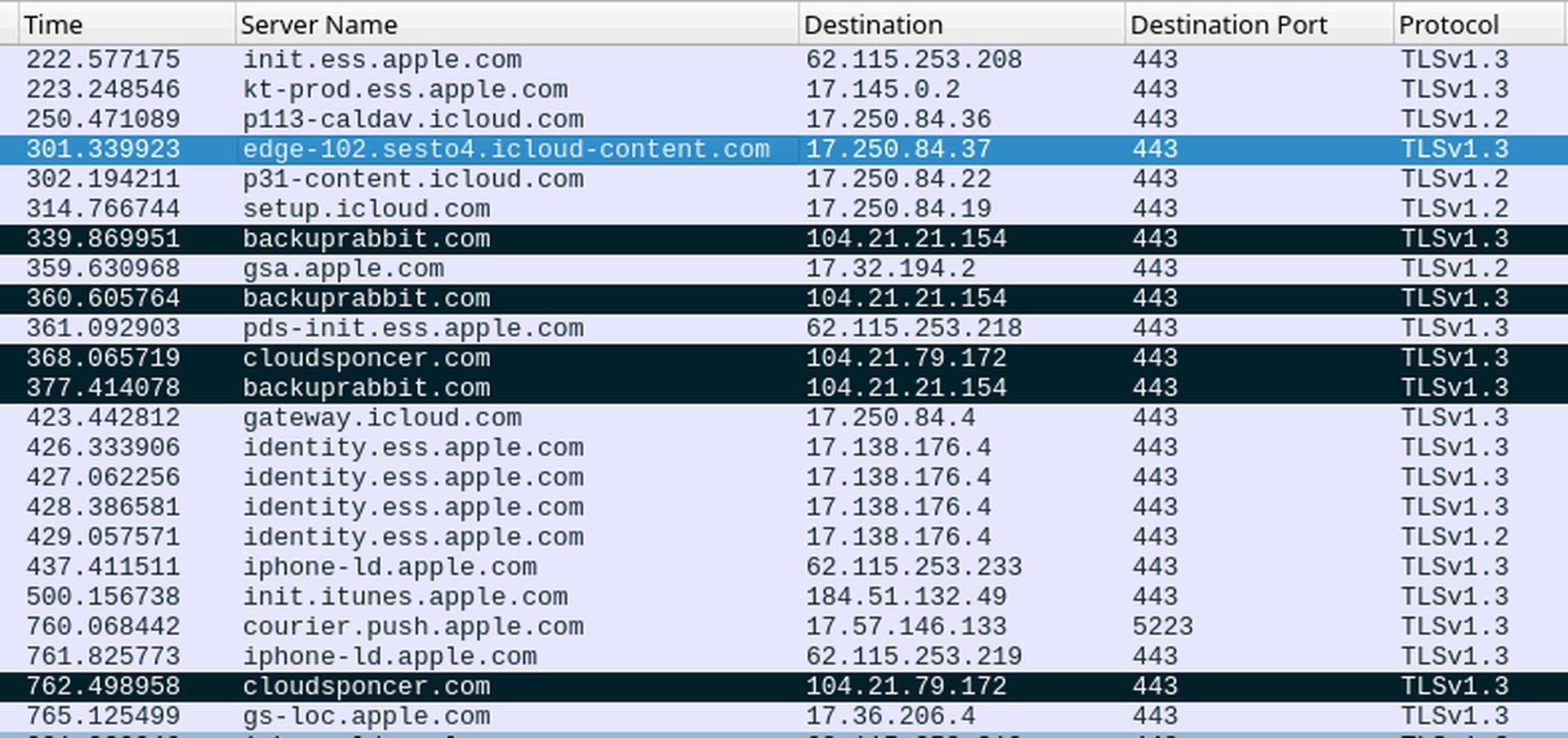

Sites vinculados a comportamentos nocivos

Uma lista de 15 domínios vinculados à operação Triangulação da Operação foi disponibilizada aos administradores de segurança pela Kaspersky. Os administradores são capazes de detectar qualquer exploração em seus dispositivos examinando os logs de DNS antigos.

Assim que o malware tem mais acesso, ele baixa um kit de ferramentas completo que dá aos invasores controle sobre a execução de instruções, a coleta de dados do usuário e do sistema e a recuperação de outros módulos de um servidor de comando e controle (C2). .

É importante observar a falta de recursos de persistência no kit de ferramentas APT empregado nesses ataques. Portanto, uma reinicialização rápida do dispositivo interrompe com eficiência a atividade do malware. Informações específicas sobre os recursos do malware ainda são escassas porque o estudo final da carga útil ainda está em andamento.

A Rússia acusa os EUA

Em conjunto com as descobertas da Kaspersky, acusações de cooperação entre a Apple e o NSA foram feitas pela agência de inteligência e segurança FSB da Rússia. De acordo com FSBa Apple conscientemente deu o NSA um backdoor, permitindo que a NSA infectasse iPhones russos com malware.

Eles afirmam ainda que vários dispositivos hackeados pertenciam a funcionários de várias embaixadas e membros do governo russo. O FSB não ofereceu nenhum dado concreto para fazer backup dessas afirmações, no entanto.

O estado russo anteriormente incentivou sua administração presidencial e funcionários do governo a parar de usar iPhones da Apple e ficar longe de equipamentos fabricados nos Estados Unidos. Os efeitos dos ataques à sede da Kaspersky em Moscou e aos funcionários internacionais foram confirmados.

No entanto, a empresa deixou claro que, por não ter acesso às informações técnicas investigativas do governo, não pode confirmar uma conexão direta entre seus resultados e o relatório do FSB. No entanto, o CERT russo divulgou um aviso que vincula a afirmação do FSB aos resultados da Kaspersky.

Você está em segurança cibernética? Então você deve conferir nosso artigo O papel da segurança cibernética em compliance.

Source: Operação Triangulação exposta: O desafio global da segurança cibernética