A guerra cibernética continua enquanto hackers russos estão atacando e se infiltrando em vários governos e entidades públicas para ajudar na invasão da Ucrânia por seu país. Depois de mais de um mês desde que a Rússia lançou um ataque à Ucrânia, as coisas permaneceram as mesmas.

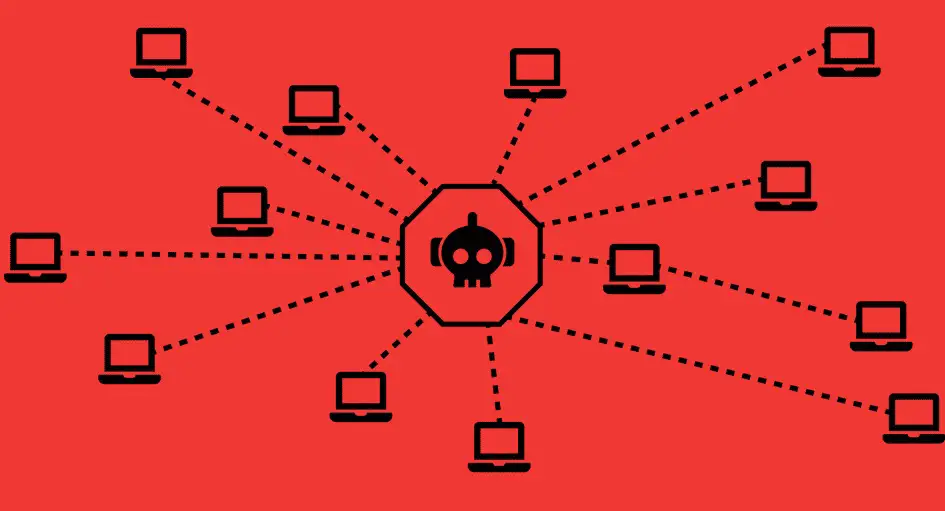

A guerra também está ocorrendo online, e a rede lançada por hackers russos patrocinados pelo Estado está se tornando maior a cada dia. Seja tentando invadir sistemas para roubar informações classificadas ou algo pior, há muitos alvos na frente cibernética. O aparecimento do botnet russo Cyclops Blink foi identificado recentemente pela empresa de software de segurança cibernética Trend Micro em um relatório. Este é apenas o exemplo mais recente de como essa atividade se tornou cada vez mais comum.

O que é Cyclops Blink?

De acordo com um relatório da Trend Micro, um “botnet patrocinado pelo estado” conhecido como Cyclops Blink está em operação desde pelo menos 2019 e está conectado a um grupo chamado Sandworm ou Voodoo Bear. O grupo está ligado a um ataque de 2015 à infraestrutura de eletricidade da Ucrânia, bem como a interrupções na República da Geórgia e nas Olimpíadas de 2018. O hardware de segurança de rede Firebox parece ser o alvo do Voodoo Bear com Cyclops Blink, e é por isso que os roteadores e dispositivos Asus da WatchGuard estão sendo atacados. O relatório afirma que o botnet não tem como alvo “organizações críticas ou aquelas que têm um valor evidente em espionagem econômica, política ou militar”.

Qual é o objetivo final dos hackers russos?

Isso não é “sem dano, sem falta”, no entanto. O relatório afirma que especialistas em segurança acreditam que o principal objetivo dos hackers russos com o Cyclops Blink é estabelecer uma base para futuros ataques a alvos de alto valor. Basicamente, o Cyclops Blink foi feito para infectar roteadores e usá-los para roubar dados ou lançar ataques contra outros objetivos. Como eles podem ser mais fáceis de explorar devido a atualizações menos frequentes e baixa qualidade ou nenhuma segurança, os roteadores Asus sem nenhuma conexão militar ou política específica podem ser comprometidos mais facilmente. O dispositivo hackeado é usado para configurar pontos de acesso remoto para servidores de comando e controle. Em termos mais claros, apreensões aparentemente aleatórias de dispositivos sem valor aparente de inteligência podem indicar que esta é a preparação para algo maior que está a caminho. Isso cria a assustadora noção de “botnets eternos”, em que as máquinas estão perpetuamente ligadas.

A Asus foi notificada sobre os ataques e declarou em um comunicado de 17 de março em seu Página de aviso de segurança do produto que está investigando o Cyclops Blink, bem como tomando ações de remediação. Ele ofereceu uma lista de verificação de segurança que os proprietários de rede podem usar para aumentar sua proteção, bem como uma lista de todos os dispositivos afetados. O Cyclops Blink é tão perigoso que é aconselhável que os usuários que suspeitem de infecção simplesmente substituam seus roteadores porque mesmo uma redefinição de fábrica não será suficiente.