O vazamento do Telegram Combolist tornou-se recentemente um ponto focal nos círculos de segurança cibernética devido a uma violação significativa de dados envolvendo 361 milhões de contas roubadas. Essas credenciais, coletadas de diversas fontes, incluindo malware para roubo de senhas, ataques de preenchimento de credenciais e violações de dados, foram agora adicionadas ao serviço de notificação de violação de dados Have I Been Pwned (HIBP).

Este desenvolvimento permite aos usuários verificar se suas contas foram comprometidas. Este blog irá se aprofundar nas complexidades dos combolistas do Telegram, nos métodos usados para coletar grandes quantidades de dados e nas implicações dessas violações.

A mecânica do combolista do Telegram

Uma combolist, abreviação de “lista de combinações”, é uma compilação de nomes de usuário e senhas que foram roubados ou vazados de várias fontes. Essas listas costumam circular em comunidades de crimes cibernéticos e são usadas para atividades maliciosas, como ataques de preenchimento de credenciais. Nestes ataques, os cibercriminosos utilizam ferramentas automatizadas para testar essas credenciais roubadas em vários sites, explorando a prática comum de reutilização de senhas entre os usuários.

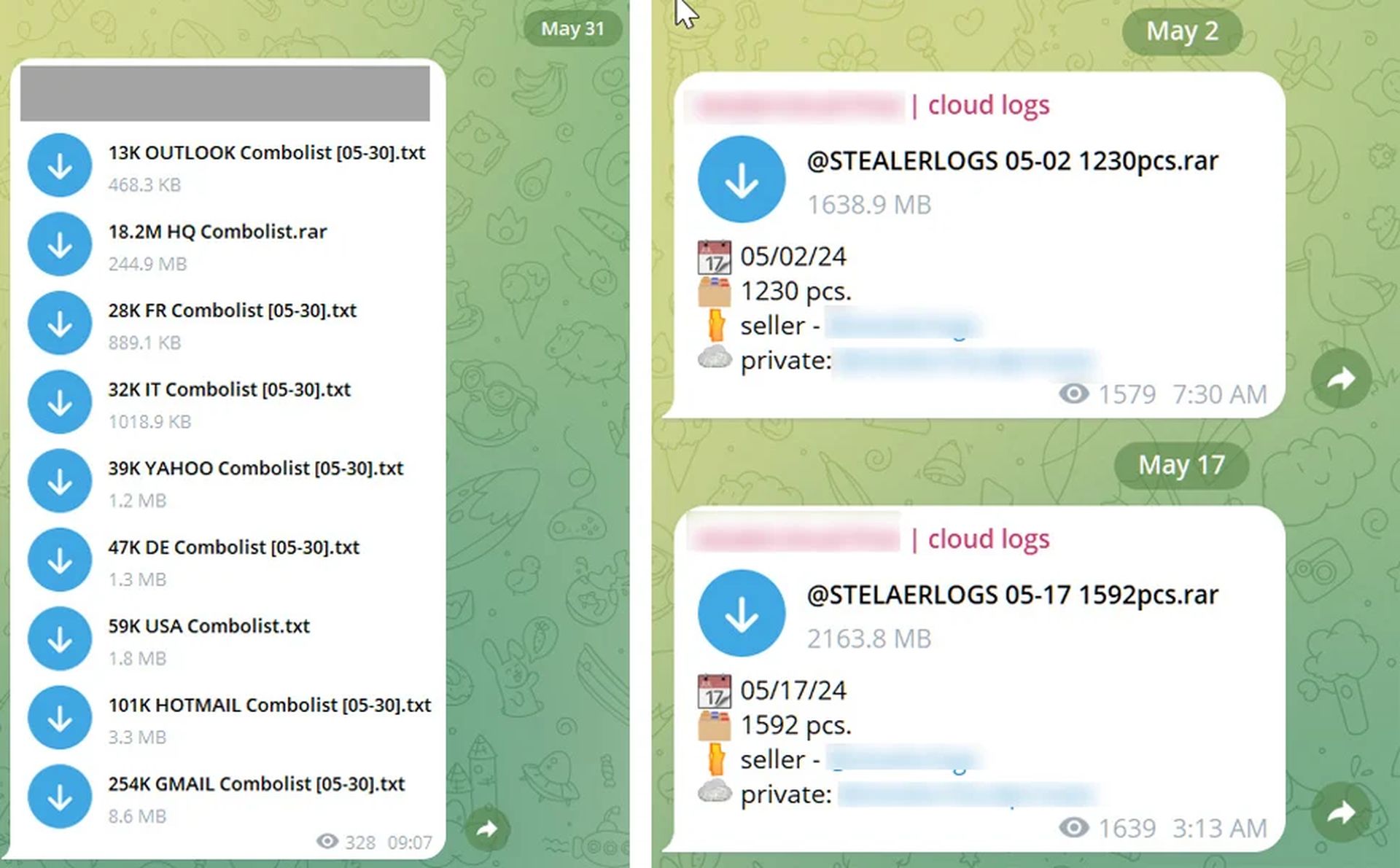

Os combolistas do Telegram são essencialmente grandes coleções de credenciais roubadas – combinações de nomes de usuário e senhas – que circulam nas comunidades de crimes cibernéticos no Telegram. Os pesquisadores de segurança cibernética identificaram vários canais do Telegram dedicados ao compartilhamento dessas listas, que são usadas para construir reputações e atrair assinantes dentro da comunidade cibercriminosa.

O Telegram se tornou uma plataforma popular para os cibercriminosos distribuírem combolistas devido às suas mensagens criptografadas, grande capacidade de grupo e relativo anonimato. Os pesquisadores encontraram vários canais do Telegram dedicados ao compartilhamento dessas listas, facilitando o acesso e o uso desses dados por atores mal-intencionados para novos ataques.

Os dados nesses combolistas vêm de várias fontes:

- Ataques de preenchimento de credenciais: Os cibercriminosos usam ferramentas automatizadas para tentar fazer login com credenciais roubadas em vários sites, apostando na probabilidade de os usuários reutilizarem senhas frequentemente em diferentes serviços.

- Violações de dados: Invasões em larga escala de sites e serviços resultam no vazamento de credenciais de usuários.

- Malware para roubo de senhas: esse tipo de malware infecta dispositivos e rouba nomes de usuário e senhas salvos, geralmente junto com URLs associados e outros dados de navegação.

Os pesquisadores, optando pelo anonimato, compilaram uma quantidade significativa desses dados – 122 GB de credenciais – de vários canais do Telegram e os compartilharam com Troy Hunt, o fundador do HIBP. Hunt confirmou que este conjunto de dados inclui 361 milhões de endereços de e-mail exclusivos, sendo 151 milhões deles nunca antes vistos pelo serviço HIBP.

Análise da violação massiva de dados

A violação combolística do Telegram atingiu uma escala sem precedentes com a exposição de mais de 361 milhões de endereços de e-mail únicos. Esse tesouro de informações não é apenas vasto, mas também altamente granular e muitas vezes inclui não apenas combinações de e-mail e senha, mas também URLs relacionados a essas credenciais. Esses dados são frequentemente roubados por meios sofisticados, como malware para roubo de senhas.

Malware para roubo de senhas se infiltra em dispositivos e extrai informações confidenciais, incluindo:

- Nomes de usuário e senhas

- Biscoitos: dados que podem ser usados para sequestrar sessões.

- URLs: sites associados às credenciais roubadas.

Os dados que circulam pelos combolistas do Telegram são então compilados em registros e compartilhados ou vendidos em mercados de crimes cibernéticos. Dado o anonimato dos investigadores que partilham estes dados, fica claro que verificar a legitimidade de cada credencial é uma tarefa enorme. No entanto, Hunt verificou muitos dos endereços de e-mail vazados usando formulários de redefinição de senha e verificou sua associação com os sites listados.

Nenhum site fica intocado

O tamanho do conjunto de dados significa que quase todos os sites que permitem logins podem ser afetados. Desde grandes corporações até pequenos fóruns, o alcance destas credenciais é vasto. Até o BleepingComputer, um site dedicado à segurança cibernética, esteve envolvido nesta violação de dados. Credenciais associadas a BipandoComputador fóruns foram roubados por meio de malware para roubo de informações, ressaltando a ameaça generalizada representada por esse tipo de malware.

O malware que rouba informações opera infiltrando-se em um dispositivo, capturando informações confidenciais e transmitindo-as de volta aos invasores. Este tipo de malware é comumente distribuído por meio de:

- Mídia social: links ou anexos em mensagens que levam a downloads de malware.

- Software crackeado: software pirata geralmente vem acompanhado de malware.

- Produtos VPN falsos: aplicativos maliciosos que se apresentam como serviços VPN legítimos.

- Campanhas de e-mail: e-mails de phishing contendo anexos ou links maliciosos.

Os usuários afetados muitas vezes enfrentam a difícil tarefa de redefinir todas as senhas armazenadas no gerenciador de senhas do navegador, bem como quaisquer outras contas que usem as mesmas credenciais. Como essas violações geralmente não possuem carimbos de data/hora, os usuários devem presumir que todas as credenciais salvas em seus navegadores foram comprometidas.

O malware que rouba informações tornou-se um desafio significativo na segurança cibernética, facilitando uma série de ataques, desde ransomware até roubo de dados. Violações de alto perfil, como aquelas que visam o governo da Costa Rica e empresas como Microsoft, CircleCi e outras, geralmente resultam de credenciais roubadas por esse tipo de malware. A capacidade do malware de capturar uma ampla gama de dados, incluindo histórico do navegador e carteiras de criptomoedas, o torna uma ferramenta potente para os cibercriminosos.

Os dados roubados são vendidos em mercados de crimes cibernéticos ou usados diretamente para violar contas adicionais. Este ciclo contínuo de roubo e exploração cria um ambiente de ameaças persistentes onde mesmo os usuários que alteram diligentemente suas senhas podem ser repetidamente comprometidos.

Enfrentando a realidade da combinação do Telegram e das violações de dados

O vazamento massivo de 361 milhões de contas no Telegram combolist ressalta a natureza implacável do crime cibernético e a ameaça sempre presente representada pelo malware que rouba informações. Embora serviços como o Have I Been Pwned forneçam ferramentas importantes para os usuários controlarem sua exposição, a tarefa de proteger a presença digital continua desafiadora. A natureza granular dos dados vazados, incluindo URLs e cookies, destaca a necessidade de práticas robustas de segurança cibernética e vigilância constante.

À medida que os cibercriminosos continuam a explorar vulnerabilidades e a partilhar dados roubados em plataformas como o Telegram, a importância de utilizar palavras-passe fortes e únicas, atualizar regularmente o software e permanecer cauteloso relativamente a potenciais fontes de malware não pode ser exagerada. A batalha contra o roubo de credenciais e as violações de dados é contínua, exigindo conscientização e medidas proativas dos usuários em todo o mundo.

Crédito da imagem em destaque: ilgmyzin / Unsplash

Source: 361 milhões de contas roubadas expostas no vazamento do Telegram Combolist